¿Por qué la alianza Red Hat-Amazon es tan significativa en la nube?

Es un mundo híbrido y multi-cloud, al menos según Red Hat. Así que esta semana en Boston, la empresa que es conocida por...

Canonical anuncia soporte para Kubernetes 1.6.2 en Ubuntu Linux y macOS

Marco Ceppi de Canonical anunció la disponibilidad del sistema de código abierto Kubernetes 1.6.2 para automatizar la gestión,...

Linux Kernel 4.9 oficialmente lanzado

Como era de esperar, este 11 de diciembre de 2016, Linus Torvalds desató la versión final del muy esperado Linux kernel...

RaspArch, el Arch Linux Remix para Raspberry Pi 3 SBCs

Después de anunciar el lanzamiento de una nueva versión de su sistema operativo ExTiX Linux basado en Ubuntu para dispositivos...

Predicciones de Linux 2016: ¿Cuales se hicieron realidad?

Aproximadamente hace un año, se hicieron una serie de predicciones Linux durante 2016. Echemos un vistazo a lo mal que estaban. 1....

Netflix: la visualización móvil sin conexión ya está disponible

Los miembros de Netflix ahora pueden descargar contenido para la visualización sin conexión en un dispositivo móvil sin...

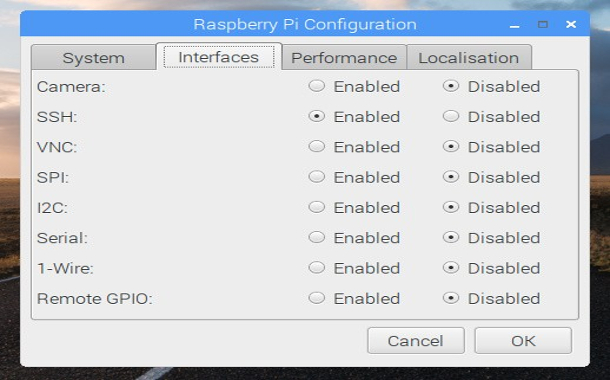

Raspberry Pi Foundation inhabilita SSH en la última actualización de seguridad de Raspbian PIXEL

Raspberry Pi Foundation, a través de Simon Long, anuncia que ahora está disponible una actualización de seguridad para...

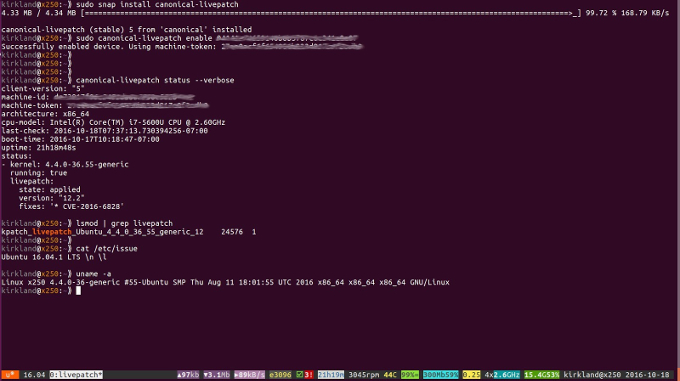

Canonical lanza actualización de seguridad de Kernel Live Patch para Ubuntu 16.04 LTS

El 30 de noviembre de 2016, después de publicar nuevas actualizaciones del kernel para todas sus versiones de Ubuntu Linux,...

¿Qué es la Fundación Raspberry Pi? 10 millones de ordenadores vendidos

Con más de 10 millones de unidades vendidas, Raspberry Pi es un éxito masivo. En el evento All Things Open de este año,...

Intel Graphics Installer para Linux 2.0.3 soporta Ubuntu 16.10 y Fedora 24

Nos informan sobre la disponibilidad general de la Intel Graphics Update Tool 2.0.3 para sistemas operativos basados en Linux,...

Nuevo Sitio de Extensions/Templates de LibreOffice Próximamente

El abogado de Plone y el desarrollador de LibreOffice, Andreas Mantke, informa sobre la próxima disponibilidad de un nuevo...

Novedades de Ubuntu 17.04 (Zesty Zapus)

Ubuntu 17.04, llamado Zesty Zapus, es la futura versión que tendrá éxito con Ubuntu 16.10, y aunque su fecha de fin de...

Lanzamiento de Red Hat Developer Toolset 6

¿Cuáles son las mejores herramientas para programar en Red Hat Enterprise Linux? Ellas estan aqui. Por un lado, las empresas...

Workday free training

Una de las principales formas de acceder a la Workday's free training es a través de Workday Community, que es una plataforma para que los clientes y socios de Workday se conecten, colaboren y accedan a recursos. La comunidad incluye una sección de capacitación dedicada con una variedad de cursos en línea a su propio ritmo y seminarios web en vivo.

Microsoft adopta el open source en la nube y en las instalaciones

Microsoft se está posicionando como el proveedor de software preferido de las empresas que mantienen ambientes en la nube...

LibreOffice 5.3 Beta Próximamente

Nos acercamos cada vez más al lanzamiento final de LibreOffice 5.3, una suite de aplicaciones de código abierto y multiplataforma,...

Crowd-funding busca la primera tableta Linux

La firma de tecnología MJ Technology, con sede en Missouri, ha iniciado una campaña de financiación de festivales en Indiegogo...

25 años de Linux en 5 minutos

Jeremy Garcia de LinuxQuestions.org y Bad Voltage (un podcast) ofrece 25 años de Linux en cinco minutos: comenzando con...

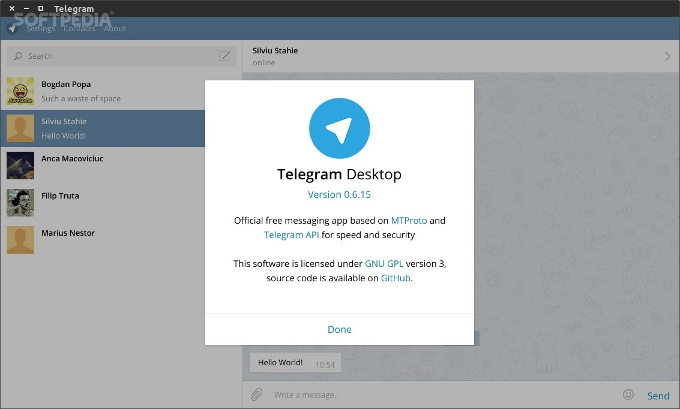

Cómo instalar la aplicación Telegram Messenger en Linux

Telegram es una aplicación de mensajería instantánea (IM) similar a whatsapp. Tiene una base de usuarios muy grande. Tiene...

Cómo instalar Microsoft SQL Server en Ubuntu / RHEL / Centos / Docker

Así que ese día ha llegado ahora, MSFT tiene que portar su software a Linux para mantenerse relevante. MS SQL Server preview...

Linus Torvalds anuncia la sexta RC de Linux Kernel 4.9

Es domingo, Linus Torvalds hizo su anuncio regular sobre la disponibilidad de una nueva compilación RC (Release Candidate)...

Red Hat anuncia disponibilidad de Microsoft SQL Server Public Preview en RHEL

Red Hat, el proveedor líder mundial de soluciones open source, se complace en anunciar la disponibilidad general de Microsoft...

Microsoft no puede matar a Linux ahora mismo, dice el director de la Linux Foundation

Microsoft anunció con orgullo esta semana que se está convirtiendo en un miembro de platino de la Linux Foundation, 15...

Ubuntu 17.04 ofrecerá una sesión evolucionada de Unity 8, más aplicaciones funcionarán como snaps

Canonical celebró su evento Ubuntu Online Summit (UOS) entre el 15 de noviembre y el 16 de noviembre de 2016, durante el...

Canonical anuncia preview público de Microsoft SQL Server en Ubuntu Linux

Canonical se complace en anunciar la disponibilidad de una vista previa pública de Microsoft SQL Server para el popular...

Microsoft obtiene la membresía Platinum en Linux Foundation

En los últimos años, Microsoft se ha transformado de ser el enemigo mortal de Linux a ser un participante productivo en...

X.Org Server 1.19.0 Oficialmente lanzado, próximamente en las Distros Linux

El desarrollador de X Window System Keith Packard se complace en anunciar el lanzamiento y disponibilidad inmediata para...

Mozilla Firefox 50.0 disponible para su descarga

Hace apenas unos momentos, Mozilla comenzó a sembrar los paquetes binarios y fuente de la versión final del navegador web...

Brasil reemplaza software open source con productos de Microsoft

Según informes, el gobierno de Brasil está considerando una transición masiva de software open source a productos de Microsoft,...

Steam Machines y SteamOS después de un año en la jungla

El año pasado, Valve lanzó Steam Machines y SteamOS en el mundo, después de los retrasos típicos de valve. Mientras que...

Después de cambiar a Linux, Munich está considerando a Windows y Office una vez más

Munich es el pionero de la migración masiva de Windows a Linux después de que la ciudad inició la transición al software...